현대 사이버 보안의 패러망이 '경계 중심 보안'에서 '제로 트러스트(Zero Trust)'로 전환됨에 따라, 패스워드만으로는 더 이상 계정의 무결성을 보장할 수 없는 시대가 되었습니다. Credential Stuffing 및 정교해진 피싱 공격은 단순한 패스워드 탈취를 넘어, 사용자의 인증 프로세스 자체를 우회하려 시도하고 있습니다. 이에 따라 2FA(2단계 인증)는 선택이 아닌 필수적인 보안 레이어로 자리 잡았습니다.

1. 인증 아키텍처의 핵심: TOTP와 보안 레이어

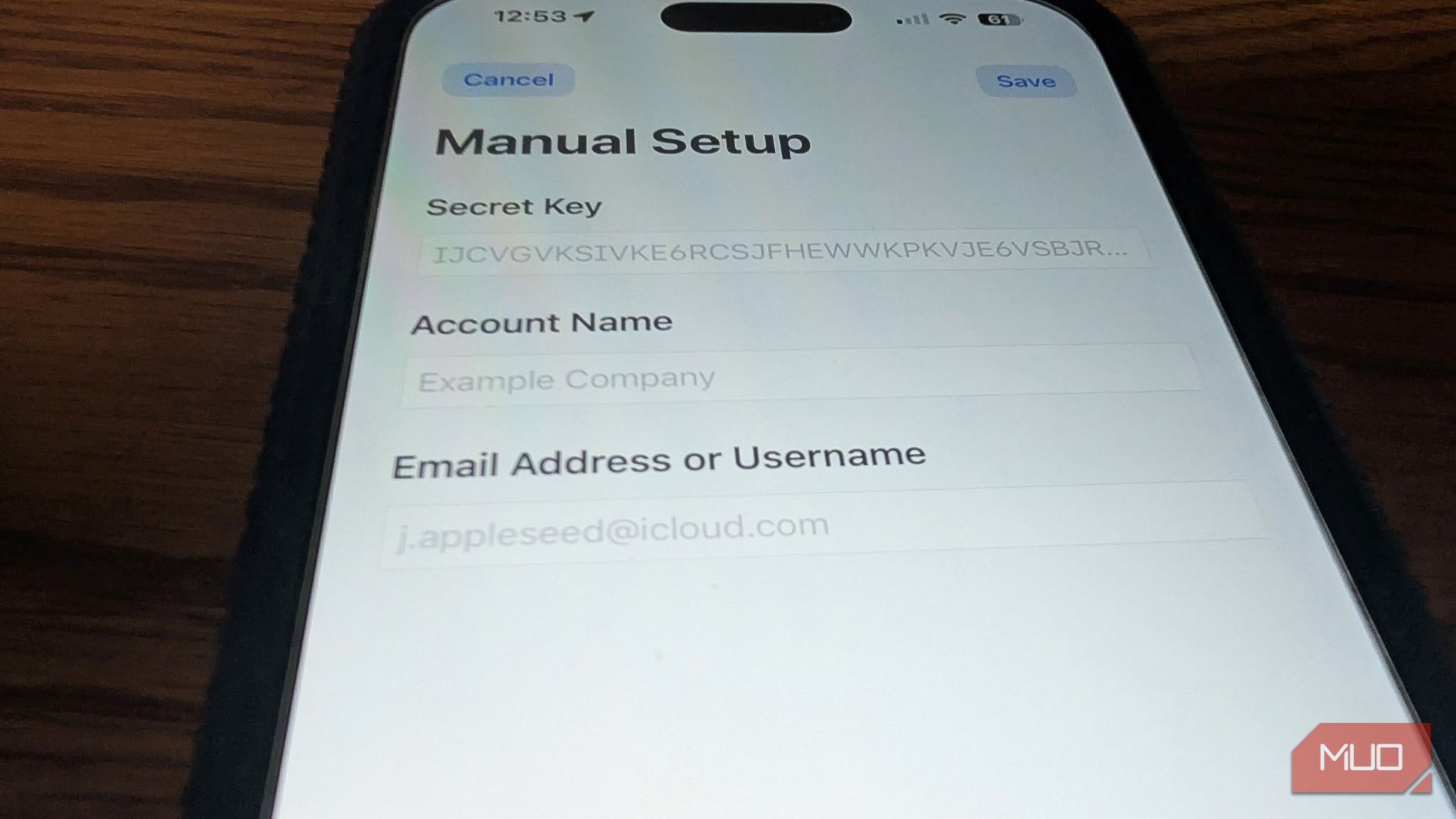

대부분의 인증 앱은 TOTP(Time-based One-Time Password) 알고리로즘을 기반으로 작동합니다. 이는 특정 공유 비밀키(Shared Secret)와 현재 시간을 입력값으로 하여 일정 주기마다 변하는 일회용 비밀번호를 생성하는 방식입니다. 기술적으로 볼 때, 인증 앱의 성능은 단순히 코드를 생성하는 능력이 아니라, 생성된 코드의 동기화 정확도와 복구 메커니즘의 보안성에 달려 있습니다.

2. 주요 인증 솔루션 비교 분석

본 분석에서는 시장을 점유하고 있는 Google Authenticator와 Microsoft Authenticator를 중심으로 기술적 특성을 비교합니다.

(1) Google Authenticator: 미니멀리즘과 단순성의 미학

Google의 솔루션은 극도의 단순함을 지향합니다. UI/UX 측면에서 불필요한 기능을 배제하여 사용자의 인지 부하를 줄였으나, 클라우드 백업 기능의 도입 전까지는 기기 분실 시 계정 복구라는 치명적인 보안 홀(Security Hole)을 안고 있었습니다. 최근 클라우드 동기화를 통해 이 문제를 해결했으나, 여전히 단순한 TOTP 생성 기능에 집중하고 있습니다.

(2) Microsoft Authenticator: 엔터프라이즈급 보안 확장성

Microsoft의 솔루션은 단순한 코드 생성을 넘어 Push Notification 기반의 인증을 지원합니다. 이는 사용자가 번호를 직접 입력하는 프로세스를 생략하게 함으로써 사용자 경험(UX)을 개선할 뿐만 아니라, 'Number Matching' 기능을 통해 중간자 공격(MitM)에 의한 인증 승인 조작을 방지하는 강력한 보안 계층을 제공합니다. Azure AD(Entra ID) 환경과의 유기적인 통합은 기업용 보안 아키텍처 구축에 있어 압도적인 우위를 점합니다.

3. 기술적 트레이드오프: 보안성 vs 편의성

보안 전문가로서 우리는 두 가지 측면을 동시에 고려해야 합니다.

- 가용성(Availability): 인증 앱을 분실하거나 기기가 파손되었을 때, 어떻게 계정의 접근 권한을 안전하게 회복할 것인가?

- 무결성(Integrity): 인증 앱 자체의 탈취나 프롬프트 피싱(Prompt Phishing) 공격으로부터 어떻게 사용자를 보호할 것인가?

최근의 공격 트렌드는 사용자가 실수로 '승인'을 누르게 만드는 MFA Fatigue Attack으로 진화하고 있습니다. 따라서 단순한 숫자 입력 방식보다는 생체 인식(Biometrics)과 결합된 FIDO2 표준 기반의 인증 방식이 궁극적인 대안으로 떠오르고 있습니다.

4. 결론: 어떤 솔루션을 선택해야 하는가?

개인 사용자라면 접근성이 높고 가벼운 Google Authenticator로도 충분한 보안 수준을 유지할 수 있습니다. 하지만 기업 환경이나 높은 수준의 보안 프로토콜이 요구되는 환경이라면, 푸시 알림 보안과 생체 인증 연동이 강력한 Microsoft Authenticator 또는 하드웨어 보안 키(YubiKey 등)를 병행 사용하는 전략이 권장됩니다.

결국 보안의 완성은 도구가 아니라, 올약한 인증 프로세스를 설계하고 이를 관리하는 운영 정책에 달려 있습니다.

댓글 0

가장 먼저 댓글을 남겨보세요!

전문적인 지식 교류에 참여하시려면 HOWTODOIT 회원이 되어주세요.

로그인 후 참여하기